참고

주로 다룰 예시)

앨리스 온라인 은행 AOB

밥 : AOB의 고객

트루디 : 해커

CIA (Confidentiality, Integrity, Availability)

ex)

트루디는 밥의 계좌 잔액을 변경할 수 없어야 한다.

밥은 자신의 계좌 잔액을 정당하지 않게 변경할 수 없어야 한다.

▶자료는 필요할 때 적절하게 가용하게 하는 것

ex) AOB의 정보는 필요할 때 가용해야만 한다.

*네트워크 보안에서 프로토콜은 매우 중요한 이슈

*암호에서도 프로토콜 중요

밥이 AOB에 의해 인증되었으면, AOB는 밥의 행동을 통제해야함

- 밥은 찰리의 계좌 정보를 볼 수 있어야 함

- 밥은 새로운 소프트웨어를 설치할 수 없어야 함

→ 이러한 제약을 가하는 것이 인가

접근 제어는 인증과 인가 모두를 포함

암호, 프로토콜, 접근제어는 S/W로 구축된다.

소프트웨어

▶그렇다면 S/W의 보안 이슈는 무엇인가?

▶대부분의 S/W는 복잡하고 버그가 있다. → S/W 문제는 보안 문제로 연결된다. → S/W 개발에 있어 결함을 어떻게 줄일 수 있는가?

▶일부 S/W는 나쁜 의도로 작성되었다.

- 멀웨어 : 컴퓨터 바이러스, 웜 등

Q. 앨리스와 밥이 멀웨어로부터 자신들을 보호하는 방법은?

1) 안티바이러스 소프트웨어 사용

2) 소프트웨어를 최신 버전으로 유지

3) 중요한 데이터를 암호화해서 사용

등...

운영체제

▶거대하고 복잡한 S/W

▶운영체제가 보안을 통제

ex) 인가

암호

Secret codes

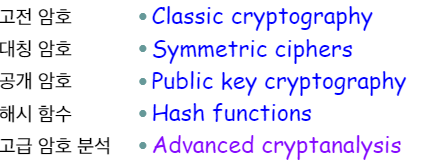

▶다루는 암호

접근제어

인증

▶패스워드

▶생체인식 및 기타

인가

▶접근 제어 목록과 권한 목록

▶다단계 보안(MLS), 보안모델링, 은닉통로, 추론제어

▶방화벽과 침입탐지체계

프로토콜

단순 인증 프로토콜

▶나비효과가 발생 - 작은 변경이 보안에는 엄청난 결과를 초래함

▶암호가 사용됨

실제 보안 프로토콜

▶SSL, IPSec, 커베로스, GSM보안 등

소프트웨어

S/W 보안 - 심각한 오류

▶버퍼 오버플로우 등

멀웨어

▶특정한 바이러스와 웜

▶방지와 탐지가 중요

소프트웨어 역공학

▶해커가 S/W를 "분석"하는 방법

▶S/W 보안의 난해성

▶운영체제 보안 문제와 연결

'보안 > 정보보호개론' 카테고리의 다른 글

| [정보보호개론] 해시함수 (0) | 2023.04.17 |

|---|---|

| [정보보호개론] 공개키 암호 (0) | 2023.04.17 |

| [정보보호개론] 대칭키 암호 (0) | 2023.04.16 |

| [정보보호개론] 암호 기초 (0) | 2023.04.16 |

| [정보보호개론] 해킹, 정보 보호란? (0) | 2023.04.16 |